Introduction à la sécurité numérique

Dans le domaine de la cybersécurité, les liens entre théorie et pratique sont essentiels. Les professionnels se concentrent sur l’évaluation des vulnérabilités, la compréhension des mécanismes d’attaque et l’amélioration continue des défenses. La démarche commence par une connaissance solide des systèmes, des protocoles et des outils couramment pentester utilisés pour repérer les failles sans perturber les services. L’objectif est d’apprendre à anticiper les risques et à proposer des mesures concrètes qui renforcent la posture globale d’une organisation, tout en respectant les cadres éthiques et juridiques en vigueur.

Rôles et responsabilités d un expert

Le métier exige une approche rigoureuse et méthodique. Un professionnel peut intervenir dans des projets variés, allant des tests d’intrusion à l’audit de sécurité des applications, en passant par l’analyse de codes et la simulation d’incidents. Chaque tâche demande une planification précise, des résultats reproductibles et une communication claire avec les parties prenantes. Le rôle consiste aussi à documenter les découvertes, comprendre les implications commerciales et proposer des plans de remediation adaptés et mesurables, tout en respectant les normes éthiques et les obligations légales.

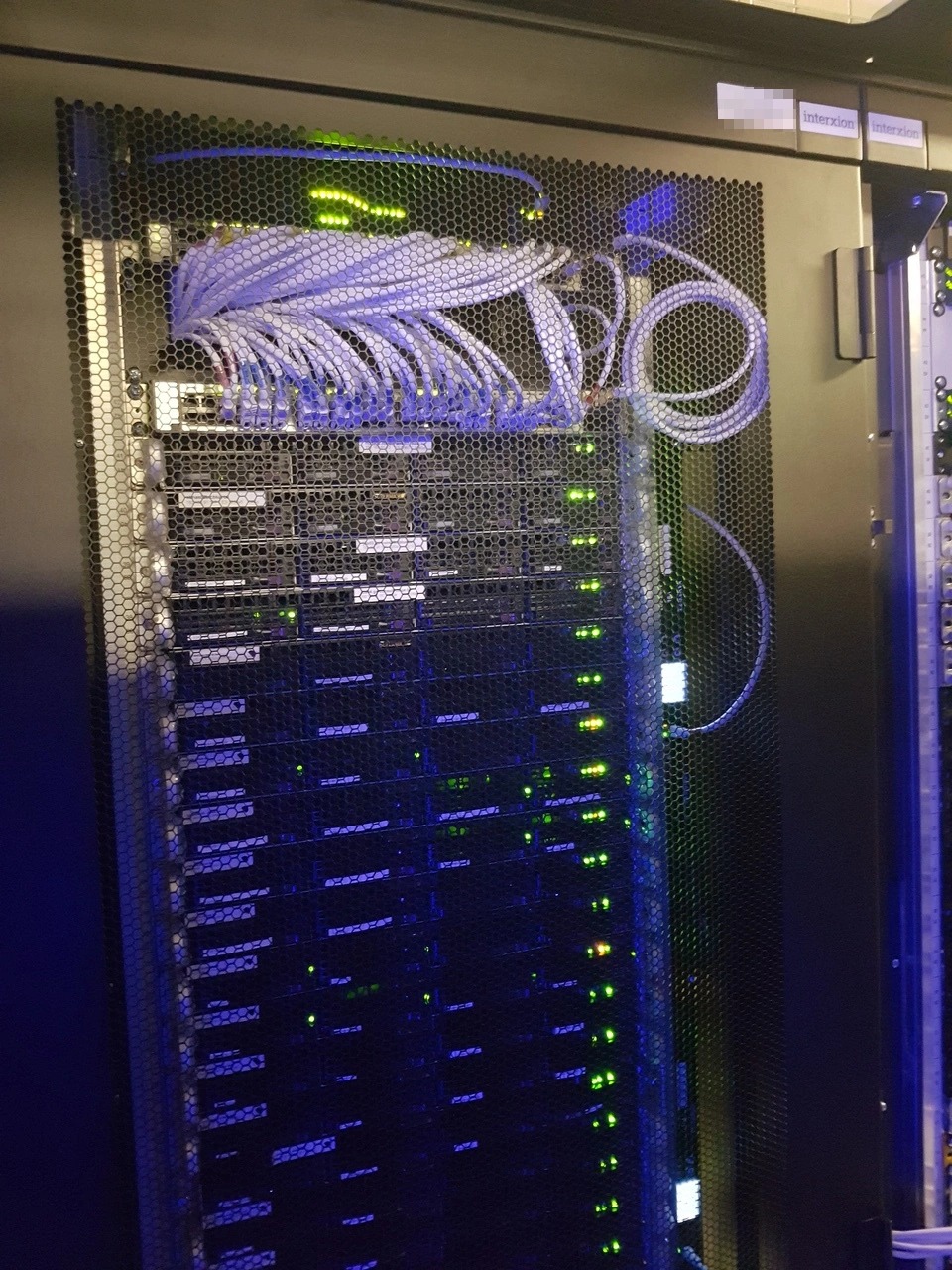

Outils et techniques indispensables

Pour mener à bien les évaluations, divers outils et techniques sont mobilisés. L’utilisation d’environnements de test isolés, l’analyse de trafic réseau, l’examen de configurations et l’exploitation contrôlée de vulnérabilités font partie du quotidien. La connaissance des services web, des bases de données et des systèmes d’exploitation aide à cibler les points faibles sans causer de dommages réels. L’approche privilégie la traçabilité, la reproductibilité et la sécurité des données manipulées durant les exercices.

Processus d’un test d’intrusion

Le cadre d’un test d’intrusion suit des étapes claires: planification, collecte d’informations, énumération, exploitation, post-exploitation et reporting. Chaque phase doit être documentée avec précision pour permettre une remise en question continue et une amélioration des mesures préventives. Il s’agit d’établir des scénarios réalistes, d’évaluer l’impact potentiel et de proposer des solutions techniques et organisationnelles adaptées au contexte du client, tout en veillant à la conformité et à la sécurité des données.

Formation et progression professionnelle

La progression dépend de l’acquisition de compétences techniques, d’expériences pratiques et d’un réseau professionnel solide. Participer à des environnements d’apprentissage, obtenir des certifications reconnues et partager les retours d’expérience permettent de gagner en crédibilité. Le chemin peut inclure des projets open source, des compétitions de sécurité et des missions réelles supervisées qui renforcent la capacité à résoudre des problématiques complexes et à communiquer les résultats de manière concise et actionable, afin d’apporter une réelle valeur ajoutée.

conclusion

Pour ceux qui envisagent une carrière dans ce domaine, persévérer dans l’apprentissage et la pratique demeure essentiel. Trouver des cas réels, travailler avec des équipes pluridisciplinaires et documenter rigoureusement les résultats favorise une montée en compétence durable. En parallèle, rester à l’affût des évolutions technologiques et des cadres réglementaires permet d’anticiper les défis futurs et d’adapter les méthodes en conséquence. Visitez OFEP pour en savoir plus sur des ressources et outils complémentaires qui accompagnent cette voie professionnelle, sans jamais perdre de vue l’éthique et la sécurité des systèmes.